Política de privacidad

Quiénes somos

Nuestra empresa NOFRAUD es la empresa que desarrolla el software The Fraud Explorer, el cual está registrado en la oficina de patentes USPTO de los Estados Unidos de América y es propiedad intelectual de NOFRAUD LATAM LLC, empresa domiciliada en Chicago, Illinois, USA.

Qué hacemos

Ofrecemos el servicio de la implementación de la metodología que permite detectar, prevenir y pronosticar la ocurrencia de actos anti éticos tales como el fraude, la corrupción, el abuso, la violencia, entre otros, en el ambiente corporativo. Este servicio se ofrece bajo la modalidad de suscripción mensual e incluye el despliegue de nuestro software The Fraud Explorer y la consultoría por parte del equipo de profesionales certificados por ACFE e ICPF en la gestión de riesgos de fraude vinculado en NOFRAUD.

Dónde estamos ubicados

Nuestra oficina principal se encuentra en la ciudad de Chicago, Estados Unidos, desde donde atendemos a nuestros clientes y aliados estratégicos situados en diferentes regiones y países tales como Colombia, Ecuador, Panamá, Perú, México, Chile, Argentina, Uruguay, Costa Rica, Guatemala, República Dominicana y Estados Unidos. En cuanto a nuestra infraestructura tecnológica, NOFRAUD se encuentra ubicada en los Estados Unidos y Alemania.

En qué consiste nuestro servicio

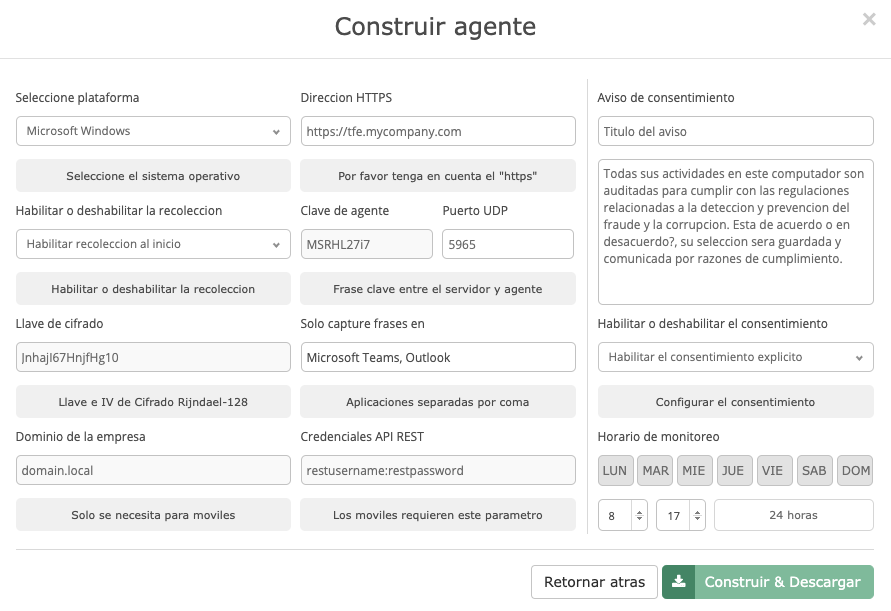

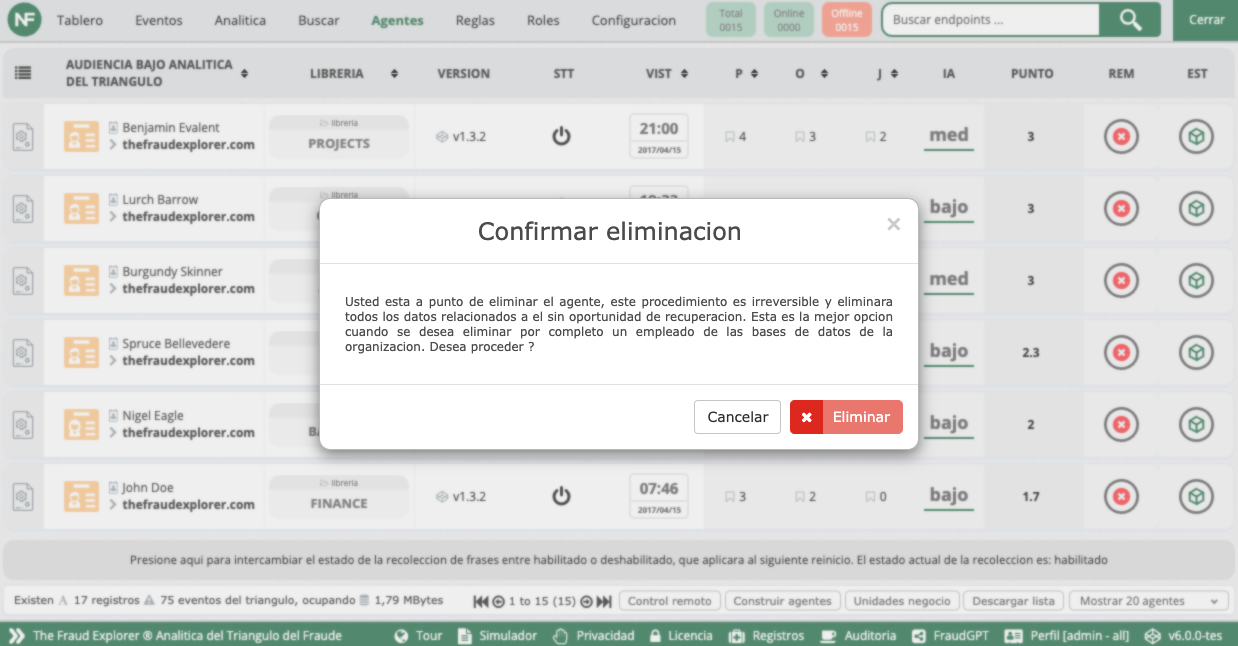

Nuestro servicio consiste en el monitoreo de las actividades antiéticas que se ejecutan dentro de la organización en tiempo real. Para ejecutar nuestro servicio, el cliente debe instalar agentes en los dispositivos corporativos asignados a los colaboradores pertenecientes al proceso objeto del monitoreo, tales como compras, tesorería, trading, comercial, logística, entre otros.

Al instalar el agente en los dispositivos (computadores, celulares, tablets y plantas telefónicas), éste recolecta datos semánticos de valor para la detección, prevención y pronóstico de actividades anti éticas en tiempo real. Estos datos son enviados a la consola central ubicada en las instalaciones del cliente o en la nube para ser analizados por algoritmos diseñados basados en la teoría del triángulo del fraude.

Una vez son analizados los datos, se generan alertas en caso de que existan comportamientos compatibles con la teoría del triángulo del fraude. Dichas alertas son examinadas por nuestro equipo de profesionales para finalmente construir el reporte de riesgos con los eventos relevantes que se le proporciona al cliente de manera periódica.

Qué datos recolectamos

Los agentes analizan datos semánticos de las aplicaciones que se usan en un ambiente corporativo, esto es, analiza las comunicaciones que suceden entre los empleados.

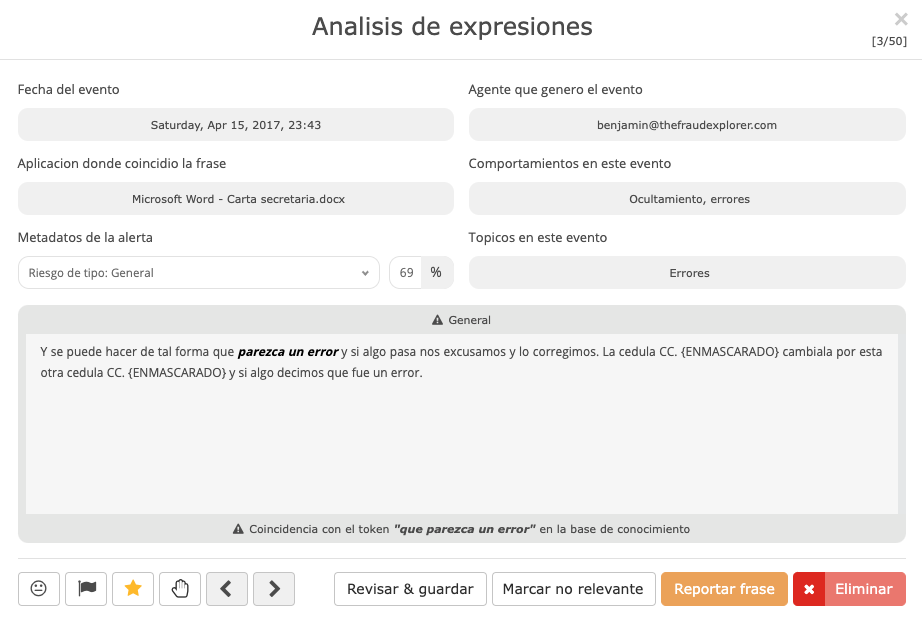

El agente está diseñado y entrenado para que recolecte la mínima información necesaria para poder detectar, prevenir y pronosticar comportamientos anti éticos, con su respectiva meta data que comprende la hora del evento, la aplicación usada en ese momento, la porción del texto donde se encontró el presunto comportamiento anti ético, la dirección IP pública de la empresa y el nombre de usuario del remitente.

Caracterización de los datos

The Fraud Explorer está diseñado para ser amigable con la privacidad y el tratamiento de datos personales de las diferentes regiones y países, es por ello que tiene un diseño por defecto basado en la privacidad alineado con los estándares globales de protección de datos personales. A nuestra plataforma, The Fraud Explorer, llegan los siguientes datos:

- Hora: la hora en la que sucedió el evento, por ejemplo “Miércoles 27 de Octubre a las 3:17 pm”. Esta hora es capturada del horario que entrega el sistema operativo.

- Dirección IP: la dirección IP pública del router de la empresa cliente, por ejemplo “200.20.23.1”. Esta dirección IP se captura en el proceso den envío y recepción de datos en la plataforma en nube o local.

- Remitente: el nombre de usuario del remitente del mensaje en forma de pseudónimo, por ejemplo “rgcrioses”. Este dato se captura del sistema operativo.

- Aplicación: se captura el nombre de la aplicación en la que sucedió el evento, por ejemplo “Microsoft Teams”. Este dato se captura del nombre del proceso que está siendo usado en ese momento por el usuario.

- Contenido del evento: se captura la porción del texto que contiene el comportamiento presuntamente anti ético, por ejemplo “hagamos un buen negocio, yo te selecciono como proveedor y tu me pagas una comisión”.

En este documento haremos referencia de ahora en adelante a cómo gestionamos esos datos y qué medidas de seguridad están implementadas para propender por su protección y correcto tratamiento. El software The Fraud Explorer no tiene como objetivo capturar datos personales, sin embargo, por la naturaleza del análisis de los datos, podría ocurrir que un evento contenga datos personales.

Canales que se monitorean

The Fraud Explorer soporta la elección de canales a monitorear y para esto se basa en el nombre de las aplicaciones. El cliente, en la etapa inicial del proyecto, nos informa de las aplicaciones corporativas que usa su empresa y la necesidad de monitoreo de las mismas. Por ejemplo, el cliente puede manifestar la necesidad de monitorear Microsoft Teams y Outlook.

Dependiendo del entorno regulatorio del cliente y su jurisdicción, las aplicaciones que se deben monitorear tienen un espectro más amplio, independientemente si son de uso corporativo o personal, como es el caso de las empresas con departamentos de Trading reguladas por el sector financiero o la SEC. Para este caso, aplicaciones donde potencialmente podría haber contenido semántico, como por ejemplo Telegram, WhatsApp, Messenger y Gmail deben ser monitoreadas.

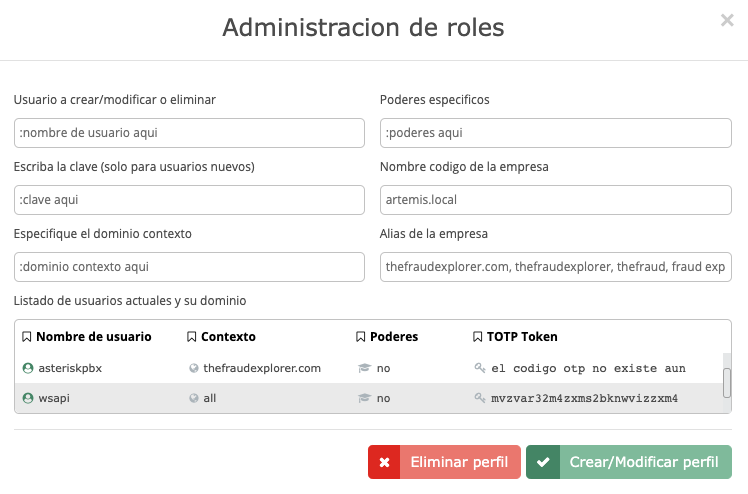

Perfiles restrictivos

The Fraud Explorer permite la configuración de roles y perfiles con varios objetivos. Uno de ellos es el de impedir que una persona que acceda a la plataforma observe datos personales, enmascarando nombres y otro tipo de datos que se consideran personales. La plataforma tiene el rol de administrador, el rol de sólo visualizador, el rol de marcador de eventos y el rol de auditor de eventos.

Autenticación

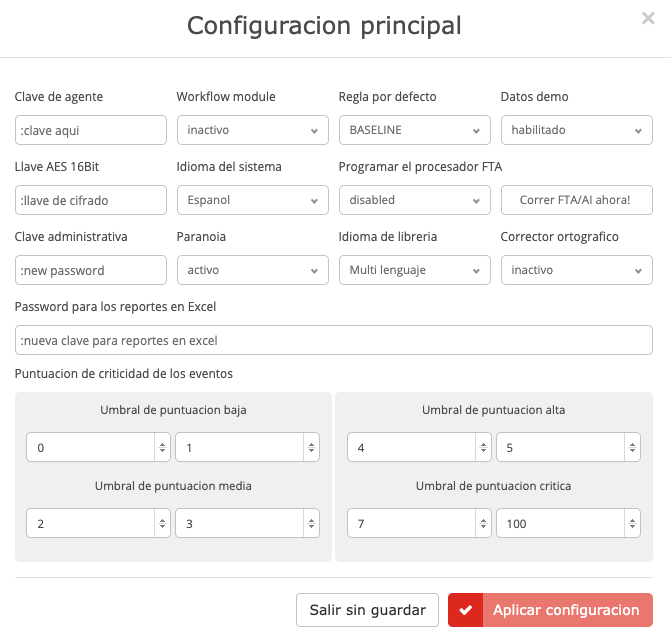

The Fraud Explorer soporta el uso de un usuario, una clave, un código captcha y un código OTP basado en tiempo. Esto significa que para acceder a la plataforma se usan múltiples factores de autenticación.

Horario de monitoreo

The Fraud Explorer permite que se configuren horarios de monitoreo. A nuestros clientes les recomendamos comunicar que la expectativa de privacidad en sus dispositivos esté delimitada, es por ello que, para ser amigables con el derecho a la intimidad, The Fraud Explorer permite establecer horarios de monitoreo, para que los empleados tengan tiempos de no-monitoreo que pueden dedicar a sus actividades personales.

Solicitud de consentimiento

The Fraud Explorer permite que se establezca un aviso de monitoreo y se solicite al empleado su consentimiento explícito, que se le pedirá cuando inicie sesión en su dispositivo y antes de que inicie el monitoreo efectivo. Este consentimiento es guardado en nuestra plataforma en nube o local para tener evidencia del día y la hora en que el empleado dió o no dió su consentimiento para el monitoreo.

Monitoreo off-line

The Fraud Explorer solamente monitorea cuando el empleado está en línea trabajando en las aplicaciones corporativas designadas. Cuando el empleado no está en línea, el sistema de monitoreo no envía los datos que están siendo analizados en tiempo real.

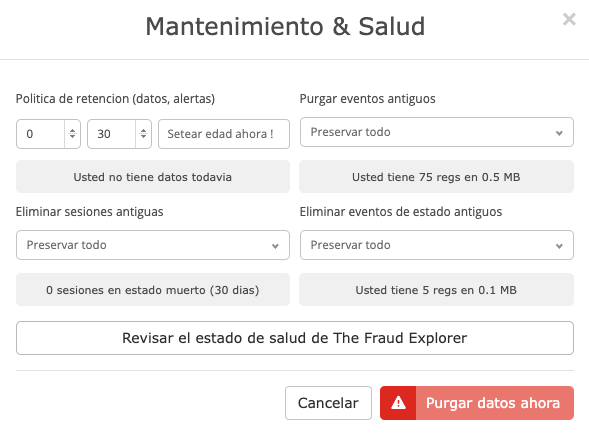

Retención de datos

The Fraud Explorer establece políticas para la retención de todos sus datos. Una de ella es la política de retención de datos para la información que llega desde los agentes y otra es para los eventos o alertas que se generan en la plataforma en nube o local. Por defecto, la retención de los datos que llega de los agentes es cero; esto significa que, una vez procesada esa información, no se guarda. Para los eventos, recomendamos que se mantenga una retención de 30 días, es decir, las alertas por comportamientos antiéticos solo tendrán una vida de 30 días en la plataforma y pasados esos 30 días se eliminarán de forma segura.

Restricciones para exportar datos

The Fraud Explorer solamente permite exportar datos en Excel. Este tipo de exportación se hace para preparar el informe de riesgos que es entregado a los clientes de manera periódica y contiene las alertas por comportamientos anti-éticos. Solamente una persona con el rol y perfil específico puede abrir este reporte que está protegido por contraseña.

Cifrado de datos

The Fraud Explorer cifra los datos en tránsito y en reposo con diversos algoritmos y mecanismos. El agente envía los datos a la consola en nube o local a través de protocolos TCP y UDP y para cada uno de ellos se tiene cifrado AES-128, además de capas adicionales de protección como la de HTTPS. Una vez los datos están en reposo, se mantienen cifrados en las bases de datos.

Borrado de datos

The Fraud Explorer permite que se eliminen datos de dos formas. Una es de forma autónoma, por iniciativa propia, por ejemplo, cuando un empleado se retira de la organización o la otra es cuando un empleado ejerce su derecho sobre sus datos y solicita que se elimine toda clase de información que permanezca sobre él en la plataforma antifraude.

Enmascaramiento de datos

The Fraud Explorer tiene un proceso especial de enmascaramiento de datos llevado a cabo por inteligencia artificial que opera de manera independiente. Esta IA está entrenada para buscar nombres, números de identificación, datos bancarios y otros que puedan considerarse sensibles, para enmascararlos de modo que ni siquiera un administrador de la plataforma los pueda ver.

Registro de auditoría

The Fraud Explorer guarda todas las acciones ejecutadas en la plataforma para todos los roles y perfiles y permite su consulta en un módulo especial llamado “Auditoría. Este módulo es tan detallado que guarda incluso las búsquedas que se realizan en la plataforma además de los movimientos realizados por un usuario.

Seguridad en el diseño

The Fraud Explorer usa el framework ISO 27000 como base para el diseño de su seguridad, cumpliendo con todos los controles recomendados por la norma. Además, también usamos los controles CIS (Center for Internet Security) para cada uno de nuestros sistemas de información para propender por su aseguramiento. Contamos con una evaluación en seguridad anual y hacemos pruebas de hacking ético y tests de penetración con periodicidad mensual para cada una de las instancias de nuestros clientes. Decidimos seguir las buenas prácticas del RGPD del Parlamento Europeo y aplicar a nuestro software The Fraud Explorer todas las recomendaciones, incluyendo la privacidad por defecto y por diseño.

Intimidad

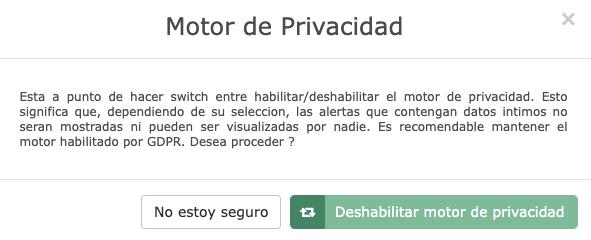

The Fraud Explorer incorpora una inteligencia artificial independiente que se ubica en la primera línea de procesamiento de datos y su función es la de detectar contenido íntimo en las comunicaciones. En caso de detectarse, este contenido es inmediatamente ignorado y no se recolectar, procesa o analiza por los demás algoritmos.

Derecho al acceso

NOFRAUD ha dispuesto una plataforma para la atención a requerimientos relacionados con el tratamiento de datos personales. Puede acceder a ella en help@nofraud.la y crear un ticket indicando que el motivo es “Data Privacy”.

Privacidad diferencial

Los cálculos realizados a través de algoritmos limitan la información personal que llega a ellos para revelar un resultado. Esto significa que las inferencias de algún probable acto antiéticos se enfocan en los procesos y no en las personas, a pesar de que se analiza la información producida por un empleado, el enfoque de detección está asociado a la acción y no al sujeto.

Políticas

NOFRAUD ha elaborado las políticas de Seguridad de la Información (que contiene también las políticas para la gestión y atención de incidentes y la política de continuidad de negocio) y las políticas de Tratamiento de Datos Personales (que contiene también los procedimientos de consultas y reclamos). Estas políticas están a disposición de nuestros clientes y de los reguladores.